PROTÉGER au mieux VOTRE PC

(Mots de passe, Accès et Antivol).

1] Mots de passe

a) B.I.O.S

b) Session

2] Tracking antivol

a) Par logiciel

b) Marquage à vie

3] Câble antivol

4] Par Clé USB

a) Cryptage

b) Biométrie

Peu de choses sont plus frustrantes que de perdre ou se faire voler son ordinateur portable ou autre.

Souvent, ce sont tous nos documents, des souvenirs et nos photos qui s’y trouvent, ainsi que nos informations personnelles et nos informations bancaires.

Heureusement, il y a plusieurs façons de minimiser les risques de vols et d’utilisations de votre PC à votre insu.

Et rappelez-vous que le meilleur moyen de protéger ses appareils n’est pas de tenter de les retrouver après un vol, mais bien d’empêcher qu’ils soient volés, en ne les laissant jamais sans surveillance.

Bien sûr aucun procédé est inviolable, mais si vous limitez déjà les risques et que vous compliquez la tâche aux voleurs cela diminue les dangers.

Bon il ne faut pas non plus que cela devienne une usine à gaz où vous même passiez plus de temps à mettre en route votre machine qu’à l’utiliser….

Je vais m’attarder en priorité sur les points 1]a), 2]a)b), 3], que j’utilise moi-même.

Les autres points seront survolés, mais pourraient être analysés si vous vouliez aller plus loin ?

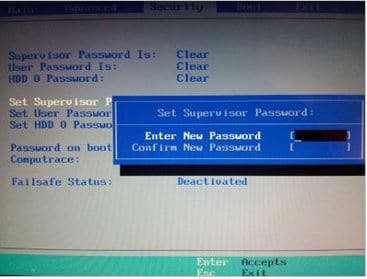

1]a) MOTS de PASSE BIOS.

(Accès au BIOS, dès le démarrage du PC et généralement utilisez la Touche F2, ESC ou F10 selon constructeurs – Certains constructeurs proposent des applications utilisables à partir de Windows pour gérer les mots de passe BIOS Ex : TOSHIBA)

Il y a 3 protections possibles à travers le BIOS selon les fabricants et ancienneté du BIOS :

- Mot de passe SUPERVISEUR (Supervisor)

- Mot de passe UTILISATEUR (User)

- Mot de passe Disque Dur (HDD) - que je n’ai pas utilisé – donc je ne connais pas ses effets et contraintes…

- Mot de passe SUPERVISEUR :

Permet de limiter l’accès au BIOS par un mot de passe.

Mon principe : Je modifie la chaîne de démarrage de mon PC afin qu’il ne démarre que sur le Disque dur et non d’abord via le lecteur CD/DVD, USB puis Disque dur bien que les nouveau BIOS UEFI le fassent automatiquement mais il suffit d’accéder au BIOS pour modifier cet état.

Pourquoi : SI on vous vole votre PC, l’escroc ne pourra pas démarrer sur un CD/DVD bootable pour installer son OS sans connaître le Mot de passe SUPERVISEUR pour modifier la chaîne de lancement. Il lui restera la possibilité de démonter le Disque Dur et de le travailler autrement mais il restera toujours bloqué par les MdP (mot de passe) de BIOS de votre PC.

- Mot de passe UTILISATEUR :

Ce MdP permet dès l’allumage de votre PC d’être obligé d’entrer un mot de passe pour continuer le lancement de votre OS (en amont de votre mot de passe Session).

Contrainte : Il faut entrer à chaque démarrage, redémarrage du PC ce mot de passe.

Efficacité : Très efficace pour le commun des mortels et certains vous diront qu’il est facile de remettre à zéro les mots de passe du BIOS en pratiquant des manipulations sur la pile du BIOS, mais cela reste à prouver et croyez-moi sur un PC portable il est généralement pas du tout facile pour une petit voleur de pouvoir démonter le PC, dessouder la pile et espérer que cela fonctionne….

ATTENTION : N’oubliez pas ces deux mots de passe car vous serez vous-même dans l’impossibilité d’utiliser votre PC et alors, retour chez le fabricant. (Notez-les bien quelque part et pas sur le PC).

Utilisez deux mots de passe différents et pas trop longs, et pas de caractères accentués ou caractères spéciaux, évitez les majuscules.

MON Humble AVIS : Solution simple et efficace. Bien sûr si vous désirez vous-même démarrer sur un CD/DVD bootable, vous devrez accéder à votre BIOS avec votre mot de passe et changer la chaîne de démarrage et remettre tout cela en place après. Mais on ne fait pas ça tous les jours…

De plus lorsque l’OS est lancé le lecteur CD/DVD est tout de même reconnu et l’insertion fonctionne.

1]b) MOTS de PASSE SESSION.

Deuxième niveau de protection peu fiable pour un pro de l’informatique qui passera outre facilement ce Mot de Passe. Il existe sur le net un tas de logiciels qui permettent de contourner le MdP SESSION.

Bon cela limite l’accès à votre entourage, collègues, etc.

C’est un choix intéressant si on est plusieurs à utiliser le même PC.

N’oubliez pas que si vous avez un MdP Utilisateur BIOS, plus un MdP SESSION, il vous faudra entrer deux fois des passes pour accéder à votre OS… Parfois lourd. Mais cela complique encore plus la tâche d’un éventuel voleur.

2]a) Tracking antivol par logiciel.

Que fait au juste un logiciel antivol?

La plupart des logiciels antivol, peu importe la plate-forme, présentent les mêmes fonctions de base.

Les fonctionnalités les plus importantes sont:

- Possibilité de localiser l’appareil à distance, pour fournir aux policiers un emplacement précis.

- Possibilité de verrouiller l’appareil, pour en empêcher l’accès, à distance.

- Possibilité d’afficher un message, qui peut être utile si on a simplement perdu l’appareil, et qu’on veut fournir nos coordonnées à la personne l’ayant retrouvé. Si on tombe sur une personne honnête, ça demeure le moyen le plus facile de le récupérer.

- Possibilité d’activer la webcam pour prendre votre voleur en photo et faire une copie du bureau et logiciels utilisés.

Un des éléments à considérer, qui peut changer complètement la donne entre trouver son appareil ou le perdre à jamais est le niveau d’incrustation du logiciel dans le système d’exploitation. Un logiciel trop peu incrusté est facile à effacer pour un voleur le moindrement connaisseur.

Il faut toutefois penser au fait qu’aucune commande envoyée à l’appareil disparu ne peut fonctionner si l’appareil n’est pas connecté à Internet. Rien n’est donc garanti car les voleurs expérimentés penseront à éviter toute connexion Internet jusqu’à la désactivation du système antivol.

Il existe de nombreux logiciels de tracking plus au moins bons. J’en ai essayé plusieurs dont certains inutiles et la plupart limités dans leurs actions.

Certains PC sont équipés d’un système « Intel Anti-Theft PC Protection » qui est payant annuellement : http://www.intel.fr/content/www/fr/fr/architecture-and-technology/anti-theft/anti-theft-general-technology.html

Le plus connu et gratuit pour 3 appareils à surveiller :

PREY (pour PC, tablettes, Smartphones, etc.)

PREY : (solution que j’utilise)

https://preyproject.com/

c'est une solution gratuite qui fonctionne sur Android et sur les ordinateurs.

Prey permet, gratuitement, d’enregistrer jusqu’à 3 appareils. Lorsqu’on déclare un appareil volé, on commence à recevoir un rapport à un intervalle fixe, tous les x minutes.

Le rapport contient, au choix, plusieurs renseignements très utiles pour retrouver son appareil. Il peut contenir une photo prise via la caméra du téléphone, la localisation de l’appareil, les derniers numéros contactés, et plusieurs autres renseignements utiles à fournir aux services policiers.

Ce logiciel s’installe comme un service et vous demande de créer un compte pour gérer vos appareils. Pour le désinstaller il faut utiliser le MdP de votre compte donc pas évident de le virer.

Il suffit d’aller sur votre interface compte et de le déclarer voler et activer les options possibles. Des rapports vous parviendront tous les x minutes.

Mon avis :

La géolocalisation ne fonctionne pas toujours bien.

Les rapports de vols sont parfois assez longs à venir.

Le SAV et aides PREY sont souvent inexistant malgré un Forum d’aides.

Autres logiciels du même type :

http://www.commentcamarche.net/faq/30382-retrouver-son-ordinateur-ou-son-portable-vole

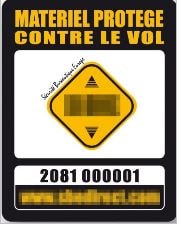

2]b) Marquage antivol - Marquage à vie.

Le Principe est de poser sur votre PC, une étiquette ou plaque que l’on ne peut pas enlever ce qui limite le risque qu’on vous le vole car de ce fait il devient invendable ou fait un peu peur aux petits voleurs.

http://www.01net.com/editorial/180558/protegez-votre-portable-contre-le-vol/

3] Câble antivol.

Effet limité, car il est facile de couper le câble, mais utile pour ralentir son vol ou si l’on laisse son PC seul un court instant.

A la Maison cela peut être une solution en plus, intéressante.

http://www.pcastuces.com/pratique/astuces/2944.htm

4] Par Clé USB - a) Cryptage - b) Biométrie.

a) Clé USB Cryptage.

Pour utiliser votre PC, vous devez insérer une clé USB prévue pour ça. Vous l’enlevez et le PC est inutilisable.

http://www.pcastuces.com/pratique/securite/securiser_acces/page4.htm

http://www.predator-usb.com/predator/en/index.php?n=Main.HomePage-fr

b) Clé USB Biométrie.

http://www.01net.com/editorial/285293/comment-ca-marche-lidentification-par-empreinte-digitale/

NOTA :

Il ne faut pas perdre votre clé USB.

Avoir plusieurs clés si plusieurs personnes utilisent le PC.

Bien utile en dehors de chez soi ou en déplacement pro.

MA CONCLUSION et CE QUE J’UTILISE

Anecdote :

Un jour, un proche s’est fait voler son portable chez lui pendant son absence et rien n’avait été mis en place pour limiter ce méfait (ma faute).

Heureusement que j’avais gardé tous ses mots de passes (comptes, mails, forums, etc.) et j’ai passé de longues heures à changer tout afin d’éviter le maximum de risques, mais ses données personnelles sur le PC sont restées accessibles.

Son PC n’a jamais été retrouvé bien que son numéro de série ait été déclaré chez le constructeur et quant à la Police … !!!!

A ce moment j’ai commencé à réfléchir à ce qui pouvait être mis en place afin de limiter simplement et au moindre coût possible un système de sécurité basique.

J’utilise aujourd’hui ce principe moi-même bien qu’il soit limité et on ne pourra jamais trouver des parades 100% efficaces mais cela a le mérite de limiter les choses.

MON FONCTIONNEMENT :

1] Mot de passe BIOS SUPERVISEUR

2] Mot de passe BIOS UTILISATEUR

3] Chaine de démarrage limitée dans le BIOS

4] Installation de PREY

5] Mise en place d’une étiquette inviolable et visible sur le ou les PC

6] Câble quand le PC reste à la maison ou en déplacement.

7] Cryptage des données très sensibles sur le PC (ex : axcrypt et autres)

8] Et bien sûr : si vous partez, l’emmener avec vous ou le « planquer » quelque part…. (Pour un portable).

CONCLUSION :

Le but est de mettre en place des sécurités sans que cela devienne trop contraignant au possible.

On peut aller plus loin, mais cela relève des professionnels et je tiens à que cela reste accessible même par des néophytes.

Si vous avez vos propres expériences dans ce domaine tout en restant simplistes, merci d’améliorer cette diatribe technique sans prétentions.

Didpoy.

PS :

Ce document est libre de droit. Merci tout de même de me citer si possible.

Si vous apportez des corrections, améliorations et autres, merci de m’en faire part : didpoy@hotmail.fr, vous pouvez me retrouver aussi sur Facebook :

« Plus on partage, plus on sait et, plus on est Sage, et moins on est con. Voilà le miracle. »

***

Les autres articles de Didpoy :

***

Vous avez envie comme Thierry de publier sur Sospc un article sur un sujet qui vous passionne ?

Je vous propose de vous rendre ICI pour en savoir plus.

SOSPC c'est plus de 2000 articles,

SOSPC c'est plus de 2000 articles,

Rejoignez la Communauté à partir de 2 € par mois !

Plus d'infos sur les avantages en cliquant ICI.

Christophe, Administrateur

![[Proposition] Camomille un logiciel pour réduire la température de votre PC [Proposition] Camomille un logiciel pour réduire la température de votre PC image 1](https://sospc.name/wp-content/uploads/2024/07/Proposition-Camomille-un-logiciel-pour-reduire-la-temperature-de-votre-PC-image-1-80x60.png)

![[Bon plan] Trouvez et supprimez vos fichiers en doublon Trouvez et supprimez vos fichiers en doublon article sur www.sospc.name image 2](https://sospc.name/wp-content/uploads/2024/07/Trouvez-et-supprimez-vos-fichiers-en-doublon-article-sur-www.sospc_.name-image-2-80x60.jpeg)

![[Vidéo] Emjysoft Cleaner : un logiciel de nettoyage qui va à l'essentiel Emjysoft Cleaner un logiciel de nettoyage qui va à l'essentiel ww.sospc.name](https://sospc.name/wp-content/uploads/2022/11/Emjysoft-Cleaner-un-logiciel-de-nettoyage-qui-va-a-lessentiel-ww.sospc_.name_.png)