Le BYOD, pour Bring Your Own Device, est le fait d’apporter et utiliser son équipement personnel au travail. L’utilisation de votre ordinateur portable et/ou SmartPhone personnels au travail pour remplir des tâches propres à votre Entreprise est une très mauvaise habitude du point de vue de la Sécurité.

Cette pratique peut mettre en danger votre avenir professionnel.

Oui car le danger sécuritaire, comme par exemple en cas de vol, perte, infection, utilisation de l’appareil par une autre personne pouvant créer ou être à l'origine de fuites de données personnelles et entreprise à la compromission du système par intrusion, cheval de Troie, est à prendre en compte.

Si pour vous c’est beaucoup plus pratique de recevoir vos courriels de travail sur votre propre téléphone, sachant que l’employeur ne paie ni l’abonnement, ni le téléphone,

il n'est pas normal que cela soit vous qui preniez les risques.

Si cela est le cas, en cas de problèmes graves, il peut lui aussi, et cela on ne le dit pas assez, avoir de gros ennuis.

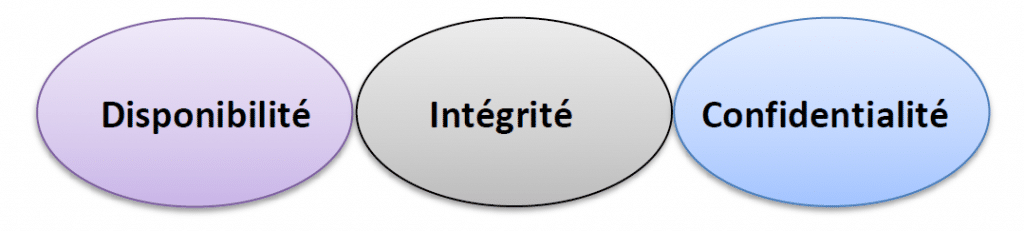

Ce type de comportement peut remettre en cause la sécurisation du système d’information (Disponibilité, intégrité et confidentialité).

En effet, c’est ouvrir les portes à la malveillance :

La disponibilité qui doit garantir un fonctionnement sans faille, garantir l’accès aux serveurs proposés ;

L’intégrité de l’information qui permet de bénéficier du contenu complet, non illicite ou malveillant ;

La confidentialité donnant accès seulement aux personnes autorisées à recevoir ces informations.

Vous comprendrez aisément que pour y faire face il est indispensable d’évaluer les risques et mettre en œuvre un système de sécurité.

Donc, avant de penser à se protéger derrière une batterie de progiciel comme un antivirus, FireWall, VPN et autres Cryptage des données, il est encore plus important de ne pas se donner le bâton pour se faire battre.

Notre comportement sera l’élément essentiel, mais sans prendre connaissance / conscience de ce que cela implique, notre bonne foi dans notre façon d’agir ne suffira pas.

D’autres éléments peuvent être mis en cause comme la non-répudiation dont je ne ferais pas état ici.

Par définition, les équipements BYOD n’appartiennent pas à l’employeur, mais posent le problème d’appareils utilisant les données de la société de façon non contrôlées et des licences.

Mais n’oubliez pas que l’inverse aussi comporte des risques pour vos données mais pas seulement.

Pour une meilleure compréhension, nous allons voir ensemble un cas qui n’est pas de la science fiction.

- Imaginons deux acteurs principaux :

Janine expert comptable et son fils Martin étudiant

Janine et martin ne connaissent pas les dangers de l’usage et son plutôt des gens pragmatiques mais inconscients comme je vais essayer de vous le démontrer.

Qui sont-ils ?

Janine : expert comptable dans un grand groupe avec des horaires flexibles qui a la charge de nombreux clients et par souci de rentabilité est pragmatique, mange en coup de vent, toujours au boulot, même en vacances.

Martin : jeune étudiant dans un lycée professionnel, tout le portrait de sa mère, très studieux.

Par une journée chargée en travail ou l’objectif est de terminer rapidement une étude pour un client important, et pensant bien faire avec l’autorisation de son patron, Janine amène l’ordinateur portable de la société à la maison pour le Week-End.

Par intermittence pour évacuer le stress, Janine, toujours avec son portable, envoie des mails etc..

Et pour reprendre le travail en pleine forme elle va se préparer un petit repas.

Pendant ce temps, Martin arrive à la maison avec une clé USB que son copain lui a prêté pour éditer un cours qu’il n’a pas pu suivre.

L’ordinateur de maman est en marche, donc pas de souci, Martin insère la clé Usb dans l’ordinateur pour l’impression du document.

Malheureusement cette clé est infectée par un Cheval de Troie, et sans le savoir, le fiston va aussi l’utiliser à l’école avant de rendre la Clé.

Nous voilà devant une situation qui va devenir tragique.

Janine revenant devant son ordinateur envoie par courriel une partie de son étude à ses collègues et son Patron, sans savoir que son ordinateur est désormais infecté.

Ironie du sort, par souci professionnel, elle créée une sauvegarde sur support mobile…voire même sur son PC !

Donc avec une séparation des usages Martin n’infectait pas l’ordinateur de Janine et Janine à son tour plusieurs collègues, patron, société et peut-être même leur client.

Tout comme Martin n'infectait pas à son tour les ordinateurs de l’école et ceux des copains, cela va vite, très vite, c'est exponentiel !

Donc la bonne pratique sera de :

- séparer les usages,

- maintenir son système à jour,

- faire des Sauvegardes régulières,

- ne pas héberger des données personnelles sur vos postes professionnels,

- et enfin d'éviter de connecter un support mobile personnel sur un ordinateur d’Entreprise.

D’autres précautions élémentaires sont à prendre comme bien évidemment avoir un bon Antivirus.

Le saviez-vous ? : un Antivirus collecte de nombreuses données, mais ça, c’est un autre débat.

Thierry.

Les autres articles de Thierry :

***

Vous avez envie comme Thierry de publier sur Sospc un article sur un sujet qui vous passionne ?

Je vous propose de vous rendre ICI pour en savoir plus.

Christophe, Administrateur.

![[Vidéo] Les stations Météo connectées DCF77 ne fonctionnent plus en France ! Les stations Météo connectées utilisant la technologie DCF77 ne fonctionnent plus en France_article sur www.sospc.name_image illustration](https://sospc.name/wp-content/uploads/2026/05/Les-stations-Meteo-connectees-utilisant-la-technologie-DCF77-ne-fonctionnent-plus-en-France_article-sur-www.sospc_.name_image-illustration-80x80.jpg)